使用burpsutie抓包过程中,发现api接口出现参数仅有username=null,尝试修改null为admin,直接登陆管理员账号,尝试修改其他用户也可以成功。此处发现仅是偶然,因为接口自己出现了这个参数,不过下次可以尝试手动添加了,这个也算是接口没有对密码进行校验的。

漏洞详细过程:

打开用户登录界面,对统一身份验证进行抓包

然后forward,数据包会跳转到,发现post表单数据带有username=null参数

然后修改该参数,forward成功绕过

最全问题故障中心

最全问题故障中心

使用burpsutie抓包过程中,发现api接口出现参数仅有username=null,尝试修改null为admin,直接登陆管理员账号,尝试修改其他用户也可以成功。此处发现仅是偶然,因为接口自己出现了这个参数,不过下次可以尝试手动添加了,这个也算是接口没有对密码进行校验的。

漏洞详细过程:

打开用户登录界面,对统一身份验证进行抓包

然后forward,数据包会跳转到,发现post表单数据带有username=null参数

然后修改该参数,forward成功绕过

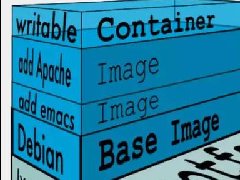

镜像的分层特性 在说docker的文件系统之前,我们需要先想清楚一个问题。我们知道docker的启动是依赖于image,docker在启动之前,需要先拉取image,然后启动。多个容器可以使用同一个i...

阅读更多

镜像的分层特性 在说docker的文件系统之前,我们需要先想清楚一个问题。我们知道docker的启动是依赖于image,docker在启动之前,需要先拉取image,然后启动。多个容器可以使用同一个i...

阅读更多

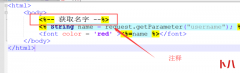

JSP脚本元素 脚本元素%%由JSP引擎处理,所有其它文本、脚本外的元素均为响应的一部分 JSP脚本元素的分类 五类: 注释:%-- 注释内容 --% 指令标签:%@ 指令% 会影响JSP的翻译阶段 页面访问...

阅读更多

JSP脚本元素 脚本元素%%由JSP引擎处理,所有其它文本、脚本外的元素均为响应的一部分 JSP脚本元素的分类 五类: 注释:%-- 注释内容 --% 指令标签:%@ 指令% 会影响JSP的翻译阶段 页面访问...

阅读更多

Web 已经在 企业信息化、电子商务、电子政务 中等得到广泛的应用,Web 的迅速发展同时,也带来了众多的安全威胁。 网络攻击 重心已转向应用层 , Web 已成为黑客首选攻击目标, 针对...

阅读更多

Web 已经在 企业信息化、电子商务、电子政务 中等得到广泛的应用,Web 的迅速发展同时,也带来了众多的安全威胁。 网络攻击 重心已转向应用层 , Web 已成为黑客首选攻击目标, 针对...

阅读更多

Nginx是俄罗斯人Igor Sysoev基于C语言编写的十分轻量级的HTTP服务器,它主要有以下特点: 它是一个高性能的HTTP和反向代理服务器,同时也是一个IMAP/POP3/SMTP 代理服务器; Nginx使用异步事...

阅读更多

Nginx是俄罗斯人Igor Sysoev基于C语言编写的十分轻量级的HTTP服务器,它主要有以下特点: 它是一个高性能的HTTP和反向代理服务器,同时也是一个IMAP/POP3/SMTP 代理服务器; Nginx使用异步事...

阅读更多

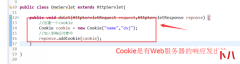

上一部分我们提到了Session会话管理,这次我们再补充一个Cookie会话管理 首先我们看一下Cookie在Web中的定义: HTTP允许一个Web服务器在客户机器上存储信息 需要注意的几个特点: Cookie是...

阅读更多

上一部分我们提到了Session会话管理,这次我们再补充一个Cookie会话管理 首先我们看一下Cookie在Web中的定义: HTTP允许一个Web服务器在客户机器上存储信息 需要注意的几个特点: Cookie是...

阅读更多

Page指令 我们在说《JSP页面中最常使用的脚本元素》的时候,提到了指令标签 而Page指令,就是一种极其常见的指令 之前使用的例子: Page指令可以在页面内随便放置,最好是放在页首。...

阅读更多

Page指令 我们在说《JSP页面中最常使用的脚本元素》的时候,提到了指令标签 而Page指令,就是一种极其常见的指令 之前使用的例子: Page指令可以在页面内随便放置,最好是放在页首。...

阅读更多

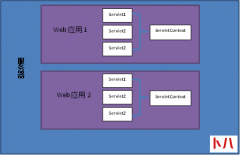

总结下前面的内容: (1)Web应用是一组包含静态资源和动态资源的应用,包括HTML页面、媒体文件、数据和资源文件、Servlet、JSP等等 (2)Web.xml应用部署描述符用于指定一个Web应用的结构和...

阅读更多

总结下前面的内容: (1)Web应用是一组包含静态资源和动态资源的应用,包括HTML页面、媒体文件、数据和资源文件、Servlet、JSP等等 (2)Web.xml应用部署描述符用于指定一个Web应用的结构和...

阅读更多